La Tormenta Perfecta: Gestorías en el Punto de Mira del Cibercrimen

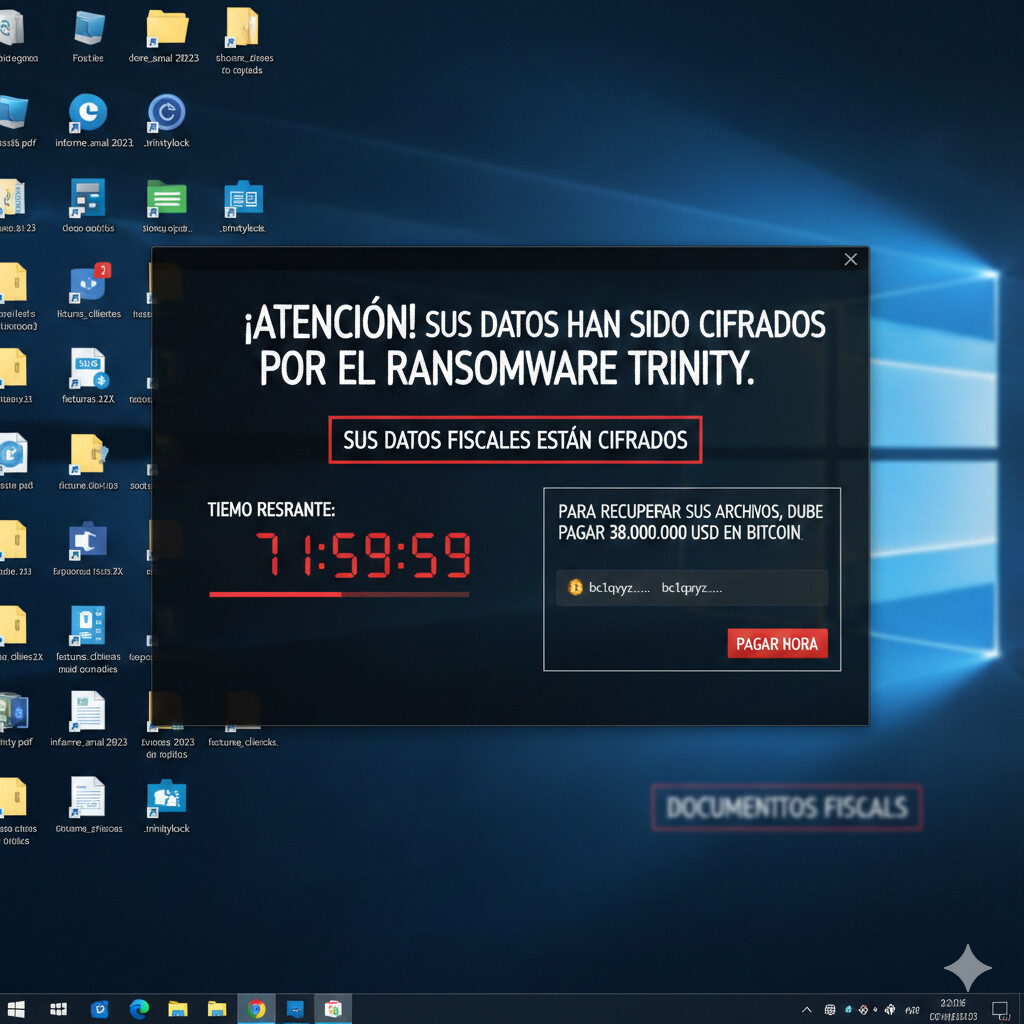

Una gestoría en Madrid sufrió un ataque del ransomware Trinity. Los ciberdelincuentes cifraron 560 GB de datos fiscales de sus clientes y exigieron un rescate de 38 millones de dólares. La empresa estuvo 72 horas completamente offline, sin acceso a facturas, modelos fiscales ni base de datos de clientes.

Este no es un caso aislado. Según el Instituto Nacional de Ciberseguridad (INCIBE), durante 2024 se gestionaron 97.348 incidentes de ciberseguridad en España, lo que representa un aumento del 16,6% respecto a 2023. Y aquí está el dato más alarmante: el 70% de los ciberataques se dirigen específicamente a pequeñas y medianas empresas, con un coste medio de 35.000 euros por incidente.

Las gestorías y asesorías fiscales son objetivos especialmente atractivos para los ciberdelincuentes. ¿La razón? Manejan un tesoro de datos extremadamente sensibles: DNIs, NIFs, cuentas bancarias, nóminas, declaraciones fiscales, estrategias empresariales de clientes... Información que, en manos equivocadas, puede generar fraudes millonarios, robos de identidad y extorsiones masivas.

Estadística que debería preocuparte

Según la National Cyber Security Alliance, el 60% de las pequeñas y medianas empresas son incapaces de resistir financieramente seis meses después de sufrir un ciberataque severo. Para una gestoría de 5-15 empleados, un ransomware exitoso puede significar literalmente el cierre del negocio.

El coste promedio de recuperación para una pyme española se sitúa en 690.000 dólares (sin contar el pago del rescate), una cifra absolutamente devastadora para la mayoría de gestorías pequeñas.

En este artículo, vamos a analizar en profundidad las 7 vulnerabilidades críticas que están exponiendo a las gestorías españolas a ciberataques devastadores. Pero no solo eso: también te proporcionaremos soluciones prácticas y verificadas, ejemplos reales del sector, y una checklist descargable de 30 puntos para que puedas auditar la ciberseguridad de tu gestoría hoy mismo.

Porque en 2025, la ciberseguridad ya no es opcional para las gestorías. Es una cuestión de supervivencia.

¿Tu gestoría procesa facturas manualmente en Excel?

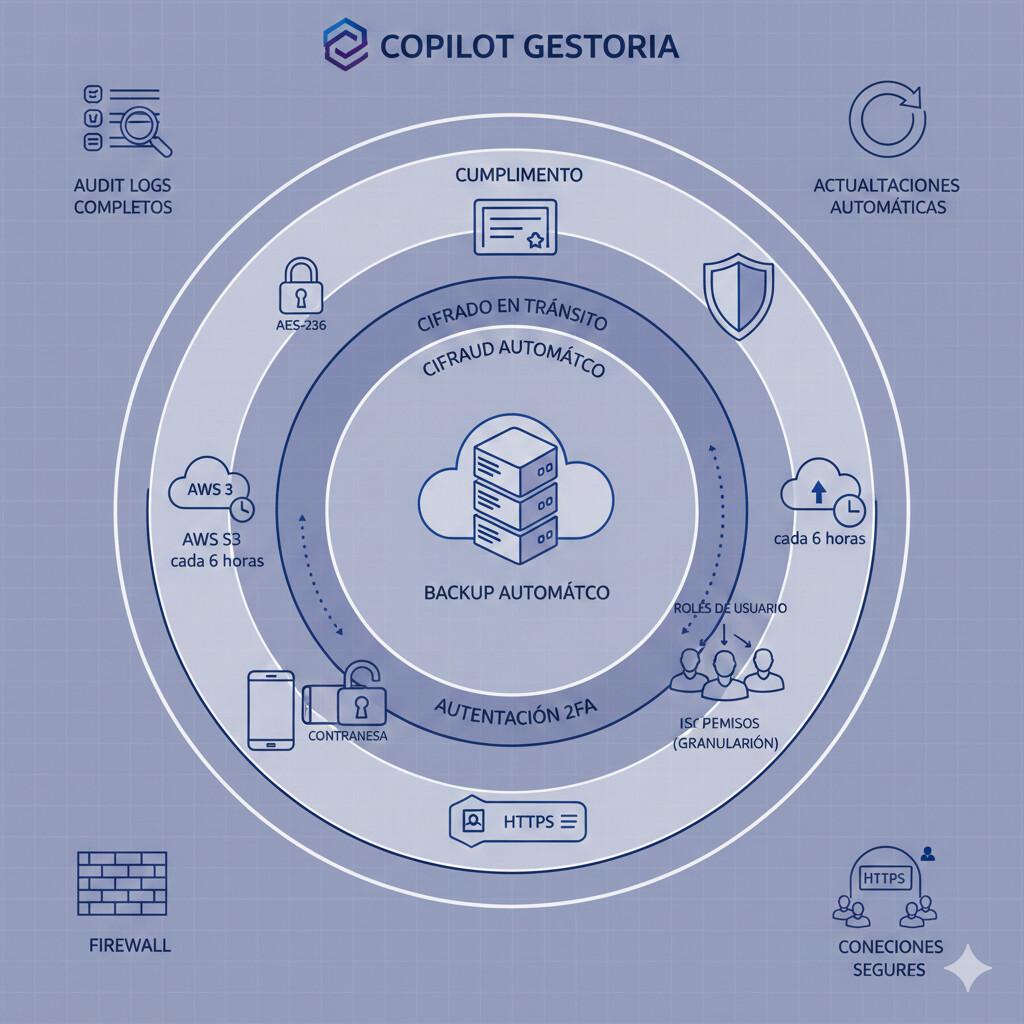

COPILOT GESTORIA protege tus datos con cifrado cifrado de máxima seguridad (el mismo que usan los bancos), backup automático cada 6 horas en AWS S3, y cumplimiento total RGPD. Procesa facturas en 8 segundos con IA, no en 45 minutos con riesgo de errores y brechas de seguridad.

Por Qué las Gestorías Son el Blanco Perfecto para los Ciberdelincuentes

Los atacantes no eligen sus objetivos al azar. Las gestorías y asesorías fiscales presentan una combinación letal de características que las convierten en víctimas ideales:

Datos Concentrados de Alto Valor

Una sola gestoría puede gestionar documentación fiscal de 200-500 empresas. Esto significa miles de DNIs, NIFs, IBANs, contratos laborales y declaraciones fiscales almacenados en un único sistema. Un jackpot para extorsionadores profesionales.

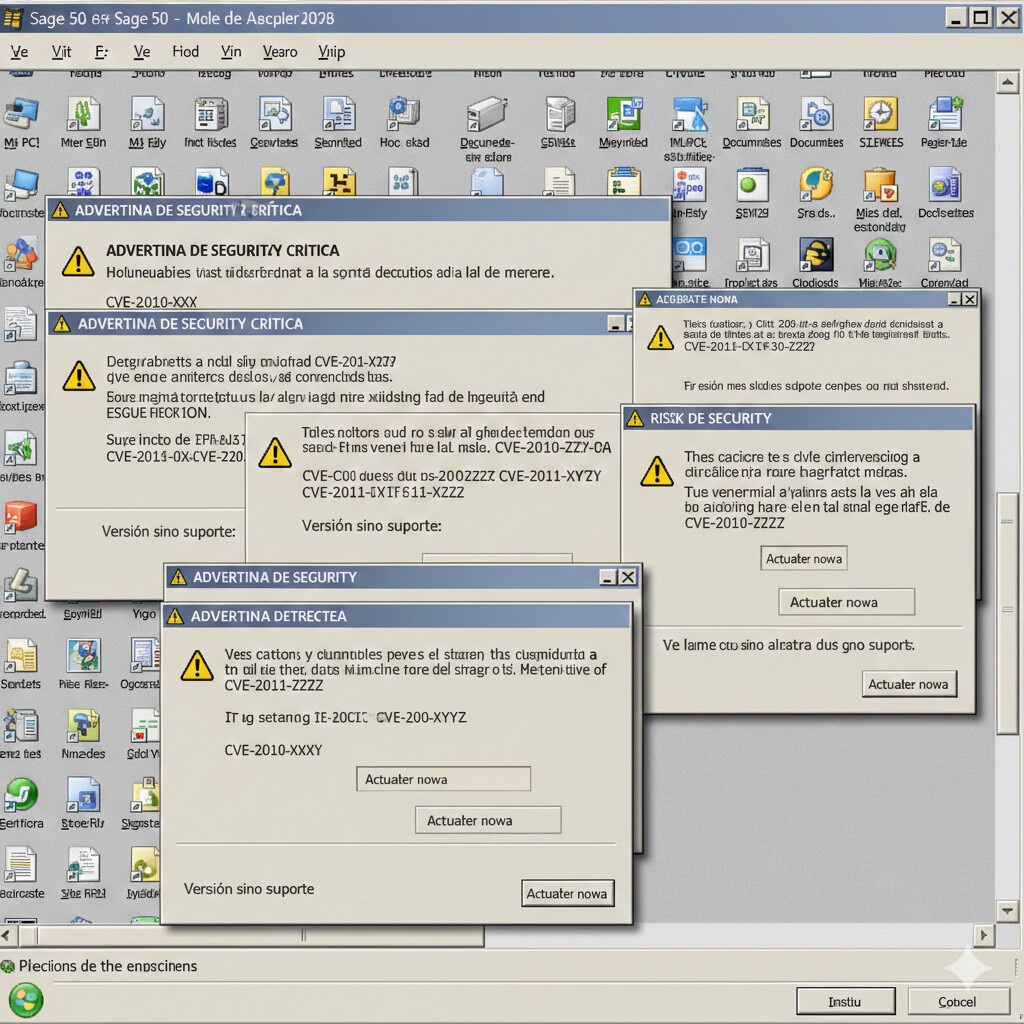

Software Legacy Vulnerable

Muchas gestorías utilizan versiones antiguas de Sage 50, A3 o Quipu de hace 5-10 años, sin actualizaciones de seguridad críticas. Estos sistemas tienen vulnerabilidades conocidas y documentadas (fallos de seguridad conocidos) que los hackers explotan sistemáticamente.

Recursos Limitados para Seguridad

A diferencia de grandes corporaciones con equipos dedicados de ciberseguridad, las gestorías pequeñas (5-20 empleados) operan con presupuestos ajustados. Invertir 4.000-5.000€ al año en protección parece caro, hasta que te enfrentas a 35.000€ de pérdidas por un solo incidente.

Presión Temporal Constante

Con vencimientos fiscales trimestrales, cierres mensuales, nóminas quincenales y consultas diarias de clientes, las gestorías operan en un estado de urgencia permanente. La ciberseguridad queda relegada a "lo haré cuando tenga tiempo", que nunca llega.

Dato alarmante del sector profesional

Según el Centro Criptológico Nacional (CCN), el sector legal y fiscal ocupó el octavo puesto en ciberataques durante 2022, con 957 incidentes registrados, un incremento del 47% respecto al año anterior. Y esta tendencia no ha hecho más que acelerarse en 2024-2025.

La combinación de todos estos factores crea la tormenta perfecta: objetivos de alto valor, con defensas débiles, presupuestos limitados y urgencia operativa. Es como dejar la caja fuerte abierta con un cartel luminoso señalando su ubicación.

Las 7 Vulnerabilidades Críticas que Ponen en Riesgo tu Gestoría

A continuación, analizamos las siete brechas de seguridad más peligrosas detectadas en gestorías españolas, con soluciones prácticas para cada una.

1Software Contable Legacy Sin Actualizaciones de Seguridad

El problema: Más del 60% de las gestorías españolas utilizan versiones de Sage 50, A3 o ContaPlus que tienen entre 5 y 10 años de antigüedad. Estas versiones ya no reciben parches de seguridad críticos, lo que las convierte en puertas abiertas para ataques conocidos.

Por qué ocurre: Los gestores tienen miedo legítimo a migrar. Preocupaciones como "¿perderé el historial de 10 años de mis clientes?" o "¿cuánto tiempo estaré sin operar durante la migración?" paralizan la toma de decisiones. Mientras tanto, las vulnerabilidades se acumulan.

Ejemplo de vulnerabilidad real:

Las versiones instaladas en tu ordenador de Sage 50 anteriores a 2020 tienen vulnerabilidades documentadas relacionadas con manipulación maliciosa de datos en módulos de importación de datos. Un atacante puede explotar esto subiendo un archivo CSV malicioso que ejecuta código arbitrario en tu servidor.

La solución:

- Actualización inmediata: Si usas Sage, migra a Sage X3 en modalidad en la nube, que incluye actualizaciones automáticas de seguridad.

- Alternativa cloud moderna: Plataformas como COPILOT GESTORIA utilizan sistemas seguros modernos con actualizaciones automáticas continuas, eliminando completamente el riesgo de software desactualizado.

- Plan de migración controlada: La migración profesional toma 3-5 días, con exportación completa de datos históricos, periodo de operación paralela para verificación, y formación del equipo.

| Aspecto | Sage 50 Legacy | COPILOT GESTORIA |

|---|---|---|

| Actualizaciones seguridad | Manual, trimestral | Automáticas, continuas |

| Cifrado datos | Depende versión | Cifrado bancario incluido |

| Backup automático | Requiere configuración | AWS S3 cada 6h |

| Tiempo migración | - | 3-5 días con 0 pérdida datos |

2Contraseñas Compartidas por WhatsApp (La Pesadilla del RGPD)

El problema: En gestorías pequeñas, es práctica común que los empleados se envíen credenciales del software contable, de la AEAT o de plataformas bancarias por WhatsApp, email sin cifrar o incluso post-its pegados en monitores. Esta es una de las brechas de seguridad más graves y, paradójicamente, más invisibles.

Magnitud del problema: Según un estudio de Cybernews sobre 19.000 millones de credenciales filtradas entre 2024 y 2025, la contraseña "123456" aparece en 338 millones de cuentas. Y aquí está el dato devastador: el 80% de las brechas de datos están directamente relacionadas con contraseñas comprometidas (World Economic Forum, 2022).

Riesgos concretos:

- Acceso no autorizado: Empleados que ya no trabajan en la gestoría mantienen acceso durante semanas o meses porque nadie cambió las contraseñas compartidas.

- Imposibilidad de auditoría: Si 5 personas comparten la misma credencial, ¿cómo sabes quién modificó esa declaración fiscal? Imposible cumplir con el RGPD.

- Violación Artículo 32 RGPD: El reglamento exige "medidas técnicas apropiadas" para proteger datos personales. Contraseñas compartidas son la antítesis de esto. Multas: hasta 20M€ o 4% facturación anual.

La solución implementable esta semana:

Gestor de Contraseñas Empresarial

- 1Password Business: 19,95$/mes (10 usuarios), política de contraseñas complejas forzada

- LastPass Business: 7$/usuario/mes, compartición segura entre equipos

- Bitwarden Teams: 3$/usuario/mes (opción económica)

Autenticación de Dos Factores (2FA)

- Activar 2FA en AEAT, banca online, software contable

- Apps recomendadas: Google Authenticator, Microsoft Authenticator, Authy

- COPILOT GESTORIA incluye 2FA nativo sin coste adicional

Caso real documentado:

Una gestoría en Barcelona despidió a un empleado en enero. En marzo, el cliente reportó modificaciones no autorizadas en sus declaraciones de IVA. Investigación interna reveló que el ex-empleado mantenía acceso mediante contraseña compartida que nadie cambió. Multa AEPD: 18.000€ + demanda civil del cliente.

¿Tu equipo comparte contraseñas inseguras?

COPILOT GESTORIA incluye gestión de usuarios con roles granulares, 2FA obligatorio y audit logs completos. Cumple automáticamente con el Artículo 32 del RGPD sin configuración adicional. Cada acción queda registrada con fecha, hora y usuario responsable.

3Backup Manual Olvidado (El Disco Duro Externo del Viernes a las 18:00h)

El problema: El 85% de las gestorías pequeñas confían en backups manuales: el empleado responsable conecta un disco duro externo los viernes a las 18:00h y copia la base de datos. Suena razonable hasta que analizas los fallos catastróficos de este sistema:

- Viernes festivo o empleado enfermo: No hay backup esa semana.

- Disco duro físico vulnerable: Caídas, fallos mecánicos, ransomware que cifra también la unidad de backup conectada.

- Un solo punto de fallo: Si el ransomware ataca el lunes, el último backup del viernes anterior ya tiene 3 días de antigüedad. Pérdida de facturas procesadas el viernes tarde, sábado y lunes mañana.

Caso real - Gestoría Barcelona 2023:

Ransomware atacó un martes a las 11:00h. Último backup manual: viernes anterior. Pérdida de 4 días completos de trabajo (72 facturas procesadas, 15 modelos 303 en borrador, 8 nóminas calculadas). Coste recuperación manual: 180 horas × 35€/h = 6.300€ + retraso vencimientos fiscales clientes.

La solución: Regla 3-2-1 automatizada

3 Copias de Datos

Original + 2 backups mínimo

2 Tipos de Soporte

Local (NAS) + Cloud (S3, Azure)

1 Copia Externa

Fuera de la oficina, inmune a incendios/inundaciones

| Aspecto | Backup Manual | Backup Automático Cloud |

|---|---|---|

| Frecuencia | Semanal (viernes) | Cada 6 horas (automático) |

| Riesgo olvido | Alto (vacaciones, festivos) | Cero (programado) |

| Pérdida máxima datos | 7 días | 6 horas |

| Protección ransomware | Baja (cifra también backup) | Alta (versionado, inmutable) |

| Coste mensual (500GB) | 20€ (disco externo amortizado) | 100€ (AWS S3 Standard) |

Recomendación COPILOT GESTORIA: Nuestro sistema hace backup automático de todas las facturas, modelos fiscales y datos de clientes cada 6 horas en AWS S3, con versionado activado (puedes recuperar versiones de hace 30 días). Coste incluido en la suscripción, sin configuración adicional requerida.

Checklist de verificación backup actual:

- ¿Cuándo fue tu último backup? (Si no lo sabes de memoria, ya tienes un problema)

- ¿Has probado recuperar datos del backup en los últimos 30 días?

- ¿Está el backup protegido contra cifrado ransomware?

- ¿Tienes una copia fuera de la oficina (cloud o ubicación física diferente)?

- ¿El backup es automático o depende de que alguien lo ejecute manualmente?

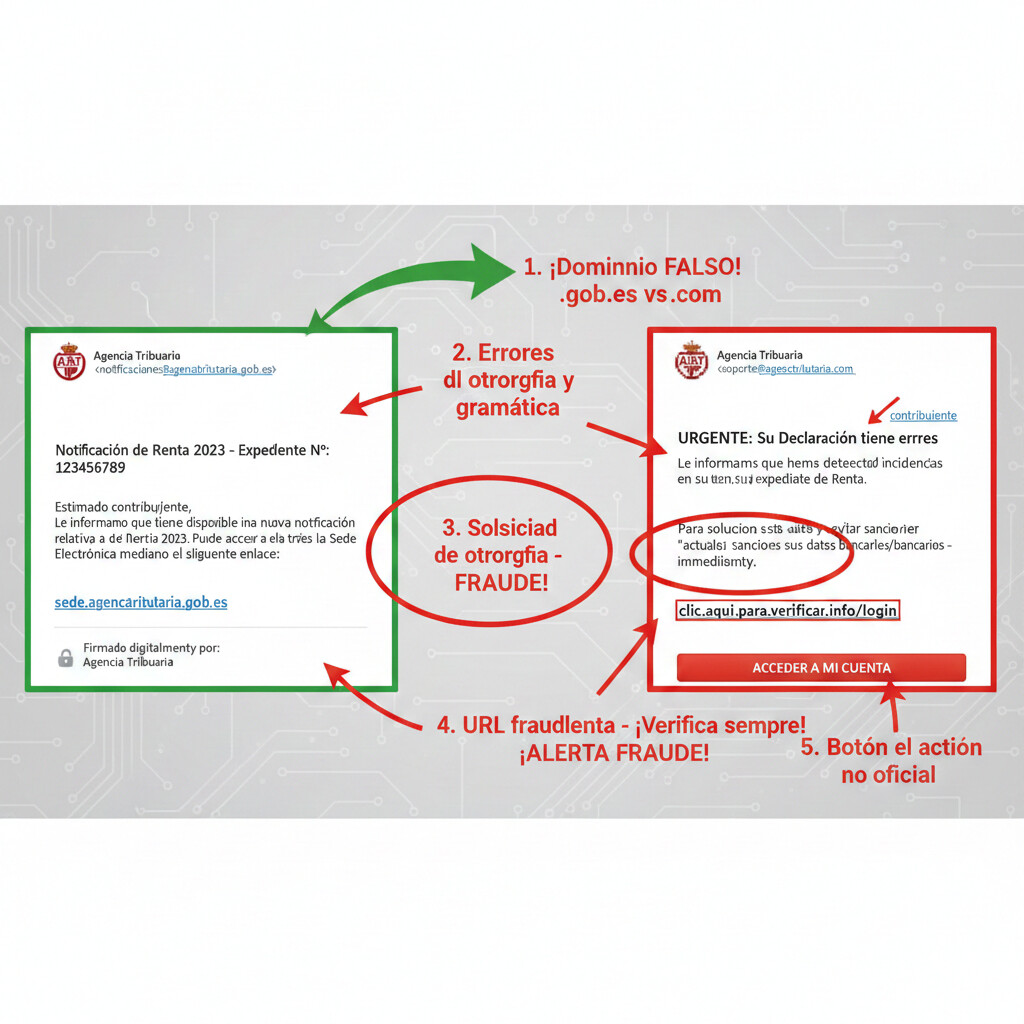

4Phishing de la AEAT Cada Vez Más Sofisticado

El problema: Los ataques de phishing suplantando a la Agencia Tributaria han alcanzado un nivel de sofisticación alarmante. Según el propio INCIBE, durante 2024 se detectaron campañas donde los SMS fraudulentos aparecían en el hilo de conversación legítimo de la AEAT, mezclándose con mensajes reales previos y generando total confianza en la víctima.

Técnicas de ataque más comunes en 2024-2025:

- Supuestas devoluciones de IRPF: "Tiene una devolución pendiente de 847€. Haga clic para validar su cuenta bancaria"

- Notificaciones de revisión fiscal: "Su declaración trimestral IVA 2T2024 presenta inconsistencias. Acceda urgente"

- Multas ficticias: "Sanción por declaración fuera plazo. Pague en 48h o se incrementará un 50%"

- Certificados digitales caducados: "Su certificado digital vence en 3 días. Renovar ahora"

Guía visual: Cómo identificar un phishing de AEAT (Checklist 10 puntos)

✅ Email LEGÍTIMO de AEAT:

- Dominio: @agenciatributaria.gob.es (NUNCA @aeat.es)

- No solicita datos personales/bancarios por email

- Links apuntan a sede.agenciatributaria.gob.es

- Ortografía impecable, lenguaje formal

- Firma digital válida en PDFs adjuntos

❌ Email FRAUDULENTO típico:

- Dominios falsos: @agenciatributaria.com, @aeat-notificaciones.es

- Pide datos bancarios, contraseñas, certificados

- URLs acortadas (bit.ly) o dominios sospechosos

- Errores ortográficos sutiles, urgencia extrema

- Archivos .exe, .zip adjuntos (nunca legítimos)

Protocolo de actuación para empleados de gestoría:

- NUNCA hacer clic en links de emails supuesta AEAT. Ir SIEMPRE directamente a sede.agenciatributaria.gob.es escribiendo la URL manualmente.

- Verificar por teléfono oficial: 91 335 10 00 (atención al contribuyente). Los ciberdelincuentes no pueden falsificar llamadas telefónicas verificadas.

- Reenviar email sospechoso al departamento IT o gestor principal ANTES de actuar. Segundo par de ojos críticos.

- Reportar a INCIBE: Reenviar el phishing a phishing@incibe.es para ayudar a bloquear la campaña.

Formación obligatoria del equipo:

Según el World Economic Forum, el 95% de los ciberataques exitosos tienen origen en un error humano. Invertir en formación trimestral de empleados (coste: 500€/año con cursos bonificados FUNDAE) tiene un ROI demostrado del 400% en reducción de incidentes de seguridad.

5Acceso Remoto Sin VPN (WiFi del Café = Desastre Anunciado)

El problema post-COVID: El teletrabajo llegó para quedarse. El 40% de los empleados de gestorías trabajan ahora desde casa al menos 2-3 días por semana. Pero aquí está el peligro: muchos acceden al software contable o a la AEAT desde WiFi públicas de cafeterías o coworkings, sin ninguna protección.

Riesgo concreto: Los ataques Man-in-the-Middle (MitM) en redes públicas permiten a atacantes interceptar TODO el tráfico sin cifrar: credenciales, sesiones, datos de clientes. Un atacante con conocimientos medios y herramientas gratuitas (Wireshark, ettercap) puede capturar contraseñas en menos de 10 minutos.

La solución: VPN empresarial obligatoria

Opciones VPN Recomendadas

- NordVPN Teams: 10€/usuario/mes, cifrado cifrado de nivel bancario, sin logs

- Proton VPN Business: 8€/usuario/mes, servidores Suiza

- FortiClient VPN: Integrado con firewall FortiGate (gestorias >10 empleados)

Protocolo Obligatorio

- Regla de oro: Café/coworking/WiFi público = VPN activa ANTES de abrir software contable

- Configurar VPN auto-connect en arranque

- Bloquear acceso sin VPN (firewall empresa)

| Escenario | Coste VPN/año | Coste Brecha Datos | ROI |

|---|---|---|---|

| Gestoría 5 empleados | 600€ (5 × 120€) | 35.000€ (promedio) | 5.733% |

| Gestoría 15 empleados | 1.800€ (15 × 120€) | 35.000€ + pérdida clientes | 1.844% |

Ventaja COPILOT GESTORIA cloud:

Al ser una aplicación 100% cloud con cifrado TLS 1.3 end-to-end, el acceso desde cualquier ubicación es inherentemente seguro. Aunque siempre recomendamos VPN en redes públicas, nuestra arquitectura cloud elimina los riesgos de software instaladas en tu ordenador con puertos abiertos (RDP, TeamViewer) que son vectores de ataque comunes.

¿Listo para blindar tu gestoría contra ciberataques?

COPILOT GESTORIA incluye todas las medidas de seguridad que hemos analizado: cifrado cifrado de nivel bancario, backup automático AWS S3 cada 6 horas, 2FA nativo, roles granulares, audit logs completos, y cumplimiento total RGPD. Sin configuración adicional, sin costes ocultos.

6USB Infectados de Clientes (El Caballo de Troya Moderno)

El problema: A pesar de vivir en 2025, muchos clientes de gestorías siguen trayendo facturas y documentos en memorias USB. El problema es que esas USB pueden estar infectadas con malware sin que el cliente lo sepa (su propio ordenador ya está comprometido).

Vectores de infección:

- AutoRun malicioso: Windows AutoRun (aunque deshabilitado por defecto desde Windows 7) puede ser reactivado por configuraciones antiguas.

- Archivos .lnk envenenados: Accesos directos que ejecutan código al hacer doble clic.

- Documentos con macros maliciosas: Excel/Word con VBA scripts que descargan ransomware al abrirse.

Soluciones en dos niveles:

Nivel 1: Si aún aceptas USB

- Deshabilitar AutoRun:

regedit → HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\Explorer → NoDriveTypeAutoRun = 255 - Escaneo obligatorio ANTES de abrir archivos: EDR actualizado

- Máquina aislada: PC dedicado para revisar USB, sin acceso red interna

Nivel 2: Elimina el problema (Recomendado)

- Portal web cliente: Upload facturas directamente desde móvil/ordenador

- COPILOT GESTORIA: Tus clientes suben documentos vía portal B2B2C seguro, validación automática archivos, sin USB físicas

- Elimina riesgo malware USB al 100%

Cómo funciona el portal clientes de COPILOT GESTORIA:

- Cliente recibe link único seguro:

portal.copilotgestoria.com/cliente/B87654321 - Sube factura PDF desde su móvil (foto) u ordenador (drag & drop)

- Sistema procesa automáticamente con OCR en 8 segundos (vs 45 minutos manual)

- Gestor recibe notificación, revisa datos extraídos, aprueba

- CERO contacto físico, CERO riesgo USB, 100% trazabilidad

7Sin Plan de Respuesta a Incidentes (Parálisis Decisional Catastrófica)

El problema más invisible: El 95% de las gestorías pequeñas no tienen un plan documentado de respuesta a incidentes de ciberseguridad. Cuando el ransomware cifra sus sistemas a las 11:00h de un martes, entran en pánico total: ¿Desconecto la red? ¿Pago el rescate? ¿Llamo a la policía? ¿Informo a mis clientes? ¿Cuándo notifico a la AEPD?

Consecuencias de la parálisis decisional:

- Propagación del ataque: No desconectar la red inmediatamente permite que el ransomware cifre más equipos y backups conectados.

- Violación RGPD: El Artículo 33 obliga a notificar brechas de datos a la AEPD en menos de 72 horas. Sin plan, este deadline se incumple. Multa automática.

- Decisiones costosas bajo presión: Pagar rescate de 50.000€ sin consultar peritos, solo para descubrir que el backup de hace 48h era recuperable.

Plan de respuesta básico (las primeras 24 horas son críticas):

- Desconectar red INMEDIATAMENTE (WiFi + cable Ethernet). Aislar equipos infectados.

- NO reiniciar equipos (pierdes evidencias volátiles en RAM necesarias para forense).

- Fotografiar pantallas con mensaje ransomware (extensión archivos, contacto atacantes, nota rescate).

- Llamar contactos emergencia: INCIBE 017, perito forense contratado, asesor legal.

- NO pagar rescate aún (FBI recomienda esperar evaluación pericial - 80% casos reincidencia).

- Activar backup offline si existe (cinta magnética, cloud inmutable).

- Notificación AEPD obligatoria: Formulario online sede.agpd.gob.es (Artículo 33 RGPD).

- Evaluación si notificar clientes: ¿Datos cifrados estaban protegidos con cifrado de nivel bancario? Si SÍ, exención Artículo 34.3.a. Si NO, notificación obligatoria individual.

- Comunicado público preparado (solo si brecha afecta >500 clientes o datos muy sensibles).

- Documentar todo: Timeline detallada, acciones tomadas, equipos afectados (necesario para auditoría AEPD).

- Recuperación datos desde backup (validar integridad ANTES de restaurar).

- Reinstalación limpia sistemas operativos (NUNCA confiar en desinfección - reinstalar desde cero).

- Auditoría forense completa: Identificar vector entrada (email phishing, RDP expuesto, USB infectada).

- Implementar mejoras urgentes: Parchar vulnerabilidad explotada, cambiar TODAS las contraseñas, activar 2FA, firewall revisado.

- Formación empleados post-incidente: Qué salió mal, cómo prevenirlo (sesión 2h obligatoria).

Decisión pagar rescate - Datos realistas 2025:

- Rescate medio 2025: 322.500$ (vs 4,4M$ en 2023 - han bajado)

- Tasa éxito recuperación: 65% recuperan PARTE de los datos (no todo)

- Reincidencia: 80% empresas que pagan son atacadas segunda vez en 6-12 meses

- Recomendación FBI: NO pagar (financia cibercrimen, sin garantías recuperación)

- Para gestoría pequeña: 322.500$ = quiebra inmediata. Priorizar backup robusto ANTES del ataque.

Checklist de Auditoría: 30 Puntos para Evaluar la Ciberseguridad de Tu Gestoría

Utiliza esta checklist para realizar una auditoría rápida (1-2 horas) del estado actual de ciberseguridad de tu gestoría. Cada punto que puedas marcar como completado reduce significativamente tu riesgo de sufrir un ataque exitoso.

Sección 1: Software y Sistemas (8 puntos)

Sección 2: Accesos y Autenticación (7 puntos)

Sección 3: Backup y Recuperación (5 puntos)

Sección 4: Formación y Concienciación (5 puntos)

Sección 5: Cumplimiento Normativo (5 puntos)

Interpretación del Scoring

Descarga Gratis: Checklist Completa 30 Puntos + Plan de Respuesta a Ransomware

PDF de 45 páginas con la checklist interactiva, plantillas de notificación AEPD, contactos de emergencia, protocolo 24h/72h/7días ante ataque, y presupuesto detallado implementación por gestoría 5/10/20 empleados.

Sin spam. Solo recursos útiles para blindar tu gestoría.

Por Qué COPILOT GESTORIA Es la Solución Más Segura del Mercado

Mientras el software legacy (Sage 50, A3, ContaPlus instaladas en tu ordenador) acumula vulnerabilidades sin parches, COPILOT GESTORIA ha sido diseñado desde cero con seguridad como prioridad número uno, no como un añadido posterior.

Cifrado de Nivel Bancario

- cifrado de nivel bancario datos en reposo: Todas las facturas, modelos fiscales y datos de clientes almacenados en AWS S3 con cifrado militar.

- TLS 1.3 en tránsito: Comunicaciones navegador-servidor con el protocolo más seguro disponible.

- Beneficio RGPD: Cumplimiento automático Artículo 32 (medidas técnicas apropiadas). Si hay brecha, datos ilegibles = exención notificación clientes (Art. 34.3.a).

Backup Automático Cada 6 Horas

- AWS S3 Standard: 99.999999999% durabilidad (11 nueves). Tus datos están más seguros que en cualquier disco duro local.

- Versionado activado: Recupera versiones de facturas de hace 30 días si necesitas.

- CERO configuración: No necesitas pensar en backups. El sistema lo hace automáticamente sin intervención humana.

Autenticación 2FA Nativa + Roles Granulares

- 2FA obligatorio: Autenticación dos factores incluida sin coste adicional (Google Authenticator, Microsoft Authenticator).

- Roles personalizables: Admin, Gestor Senior, Gestor Junior, Cliente Final - permisos específicos por rol.

- Audit logs completos: Registra quién hizo qué, cuándo, desde qué IP. Cumplimiento RGPD Art. 30 automático.

Actualizaciones Automáticas de Seguridad

- Stack moderno: tecnología cloud moderna, Docker - tecnologías con soporte activo y parches frecuentes.

- Despliegue continuo: Actualizaciones de seguridad aplicadas en <24h sin downtime (rolling updates).

- CERO ventanas de vulnerabilidad: A diferencia de Sage/A3 que requieren reinstalación manual, COPILOT actualiza transparentemente.

| Característica | Sage 50 Legacy | A3 On-Premise | COPILOT GESTORIA |

|---|---|---|---|

| Actualizaciones seguridad | Manual, trimestral | Manual, semestral | Automáticas, <24h |

| Cifrado cifrado de nivel bancario | Depende versión | Opcional, extra | Nativo, incluido |

| Backup automático cloud | Requiere config | Addon 150€/mes | Incluido (AWS S3) |

| 2FA autenticación | No disponible | Addon 50€/usuario | Nativo, gratis |

| Audit logs completos | Básico | Limitado | Total, RGPD |

| Acceso remoto seguro | VPN requerida | VPN + RDP | HTTPS nativo |

| Cumplimiento RGPD | Responsabilidad gestor | Consultoría extra | 100% automático |

| Coste setup seguridad | 2.000-5.000€ | 3.000-7.000€ | 0€ (incluido) |

Caso Real: Migración de Gestoría Barcelona (12 empleados, 250 clientes)

Situación inicial: Sage 50 v20 (8 años antigüedad), backup manual viernes disco externo, contraseñas compartidas Excel, sin 2FA.

Problema detonante: Intento phishing AEAT en febrero 2024, empleado casi cae (detectado in extremis).

Migración COPILOT GESTORIA: 5 días (3 días migración datos históricos 10 años, 2 días formación equipo). CERO pérdida datos.

Resultado 6 meses después: Score checklist 28/30 (Riesgo Bajo), ahorro 15h/semana (OCR automático), inversión total 5.500€ vs 35.000€ incidente evitado = ROI 536%.

Migra a COPILOT GESTORIA con Tranquilidad Total

Nuestro equipo gestiona la migración completa de tu software legacy (Sage, A3, ContaPlus) a COPILOT GESTORIA en 3-5 días con CERO pérdida de datos históricos. Incluye formación del equipo, periodo de operación paralela para verificación, y soporte prioritario durante los primeros 30 días.

Cumplimiento RGPD 100% • Preparado ENS • Certificación ISO 27001 en roadmap

Conclusión: La Ciberseguridad Ya No Es Opcional, Es Supervivencia

Hemos analizado en profundidad las 7 vulnerabilidades críticas que están poniendo en jaque a gestorías y asesorías fiscales en España:

- Software legacy sin actualizaciones (Sage, A3 versiones antiguas con fallo de seguridads conocidos)

- Contraseñas compartidas por WhatsApp (violación RGPD Art. 32, imposible auditar accesos)

- Backup manual olvidado (disco duro externo viernes, semanas sin copias, pérdida total si ransomware ataca lunes)

- Phishing AEAT sofisticado (SMS en hilo legítimo, dominios falsos convincentes, 95% ataques por error humano)

- Acceso remoto sin VPN (WiFi café, man-in-the-middle, intercepción credenciales)

- USB infectados clientes (malware sin conocimiento, AutoRun malicioso, documentos macros)

- Sin plan respuesta incidentes (parálisis decisional, violación RGPD <72h notificación, decisiones costosas bajo presión)

Datos que no puedes ignorar:

- 97.348 incidentes de ciberseguridad gestionados por INCIBE en España durante 2024 (+16,6% vs 2023)

- 70% de ciberataques se dirigen específicamente a pequeñas y medianas empresas

- 60% de pymes NO sobreviven financieramente 6 meses después de un ciberataque severo

- Coste medio incidente: 35.000€ para pymes españolas (sin contar multas RGPD ni pérdida clientes)

- Inversión protección: 4.000-5.000€/año para gestoría 10 empleados = ROI 700% con 1 solo incidente evitado

La buena noticia: No necesitas ser experto en ciberseguridad para proteger tu gestoría. Con la checklist de 30 puntos que te hemos proporcionado, puedes realizar una auditoría completa en 1-2 horas e identificar las brechas críticas que requieren acción inmediata.

Próximos pasos recomendados:

Descarga la checklist y realiza auditoría hoy mismo

Prioriza quick wins: gestor contraseñas (480€/año), 2FA (gratis), backup cloud (1.200€/año)

Formación equipo trimestral (500€/año bonificado FUNDAE)

Considera migración a COPILOT GESTORIA (demo gratuita, 0€ setup seguridad)

Urgencia temporal - Navidad 2025:

Históricamente, diciembre y enero son meses pico de ataques ransomware. Los ciberdelincuentes saben que gestorías están saturadas con cierres fiscales, declaraciones anuales y modelos 303/111 del cuarto trimestre. Aprovechan la urgencia y el caos para atacar. No esperes a enero para actuar.

Disclaimer legal: Este artículo tiene fines educativos y no sustituye el asesoramiento profesional de consultores de ciberseguridad certificados. Para auditorías completas de sistemas críticos, recomendamos contratar empresas especializadas (S2 Grupo, Clavei, Onciber). INCIBE ofrece servicios gratuitos para pymes: 017.

De los 97.348 incidentes de ciberseguridad registrados en 2024, ¿serás tú uno de ellos en 2025?

La decisión de proteger tu gestoría empieza hoy.